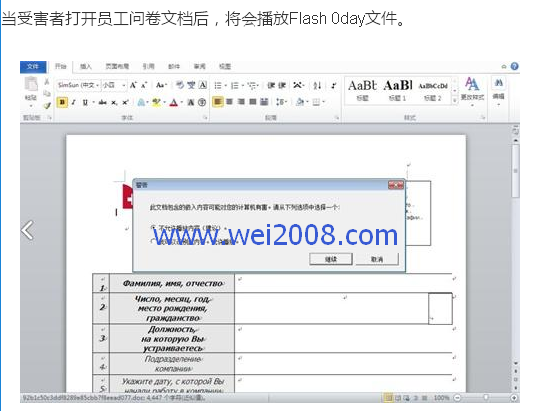

2018年11月29日,在“Crazor Strait”事件发生后不久,360高级威胁响应小组在全球范围内发现了首次针对俄罗斯的APT攻击。值得注意的是,相关的袭击样本来自乌克兰,袭击目标指向俄罗斯总统办公室的医疗机构。攻击者精心准备了一份俄罗斯员工问卷调查表,该调查问卷使用了最新的Flash 0day漏洞cve-2018-15982和一个具有自我毁灭功能的专用木马进行攻击。各种技术细节表明APT组织毫不犹豫。价格是为了达到目标,但同时它非常谨慎。在发现攻击后,我们首先向Adobe官方报告了0day漏洞的详细信息。Adobe于12月5日正式回应并发布了新版本的Flash 32.0.0.101来修复0day漏洞。而Adobe Flash 0day漏洞补丁能够快速安全的修复此次国家级网络攻击,极大程度的保护了用户的安全。Adobe Flash 0day漏洞补丁安全可靠,要是你在使用Adobe Flash,那么就很有必要下载并使用Adobe Flash 0day漏洞修复补丁来修复一下啦。

漏洞分析

通过分析,我们发现CVE-2018-15982 0day漏洞是flash包com.adobe.tvsdk.mediacore.metadata中的UAF漏洞。将String类型的对象(属于RCObject)保存到Metadata类对象的keySet成员时,Metadata类的setObject不使用DRCWB(Deferred Reference Counted,with Write Barrier)。攻击者通过强制GC来使用它来获取挂起指针。在此基础上,多个UAF执行多种类型的混淆,然后通过两个自定义类的交互实现任意地址读写,并在此基础上揭示泄漏。 ByteArray的虚拟表指针绕过ASLR,最后绕过DEP / CFG并通过HackingTeam泄漏代码执行shellcode。

漏洞成因

漏洞的触发过程,flash中元数据的实例化对象地址

调用元数据的setObject方法后,Metadata对象的keySet成员

keySet成员的部分值

强制垃圾回收后释放keySet成员的内存部分

在新的Class5之后重用内存会导致类型混乱

后续攻击者还通过判断String对象的长度属性是否为24来确定漏洞是否成功。(如果使用成功会导致类型混淆,此时通过获取String对象的length属性实际上是获取Class5的第一个成员变量的值24)。

通过进一步的反编译和深入分析,我们可以找到与Metadata类的setObject相对应的Native函数。实际函数存在于setObject_impl中。

在Object_impl中,传递的键(String对象)直接保存到Metadata的keySet成员中。

Buffer结构定义如下(keySet成员的结构不同)。将传递的密钥保存在add_keySet(String对象)中

此时,垃圾收集机制认为未引用传入密钥,从而回收相应的存储器。但是,Metadata对象的键集成员仍保留回收内存的指针,并随后通过新的Class5重用回收的内存,从而导致UAF漏洞。

Adobe Flash 0day漏洞修复补丁(国家级网络攻击)官方版

Adobe Flash 0day漏洞修复补丁(国家级网络攻击)官方版